融合边缘智能计算和联邦学习的隐私保护方案

刘 东,裴锡凯,赖金山,王瑞锦*,张凤荔

(1. 电子科技大学计算机科学与工程学院 成都 611731;

2. 成都民航空管科技发展有限公司 成都 610042;

3. 电子科技大学信息与软件工程学院 成都 610054)

随着互联网和物联网的高速发展,手机、平板和电脑成了人们日常生活中必不可少的边缘智能计算设备[1]。通常,边缘智能计算场景包括智能医疗、智能家居、智能交通、智能教育等。边缘计算从云端计算延伸,在边缘部署地理分布的边缘网关网络,提供更接近物联网设备的计算能力。在传统的云端计算模式下,边缘智能终端直接将本地模型发送到云端进行计算处理,机器学习的集中训练模式可能会带来一些安全隐患,这种模式容易被攻击者拦截并发起隐私攻击[1-2]。此外,由于分布式用户数据具有多源特性、异质性等特点,集中处理会带来很大的资源开销和安全风险。边缘智能计算通过扩展边缘云端对中心云端进行补充,使得网络边缘能够满足计算和存储此类应用的要求[3]。

联邦学习是一种新型的分布式框架,与传统的集中式机器学习相比,具有更好的隐私保护功能。它的原理是组合多个分布式设备,保护本地各种设备协调下的数据集,共享局部模型参数,可以获得更准确的机器学习模型来自训练和学习,从而实现数据的“可用隐身”。

联邦学习[4]是谷歌在2016 年首次提出的分布式机器学习模式,目的是为了解决数据交换过程中存在的隐私泄露问题。传统的联邦学习系统是服务器和客户端模式,分为横向联邦学习、纵向联邦学习和联邦迁移学习,其中联邦迁移学习不对数据进行切分,利用迁移学习来克服标签不足的情况[5]。对比传统的机器学习,服务器将模型参数分配给不同的客户端,客户端只上传模型参数而不上传原始数据,从而可以将数据保存在本地,从一定程度上保护了用户隐私。

在现阶段的研究中,融合边缘智能计算和联邦学习的方案具有边缘化、分布式、资源动态性等特征,同时使隐私保护和合作共享成为可能。但是由于隐私攻击模型的出现,如梯度泄露攻击、重放攻击,使得模型的隐私性受到威胁。文献[6]指出,在智能家居中传感器与大量的用户隐私相关联,在数据的产生、传输、处理过程中都存在着隐私泄露的风险。文献[7]指出,车联网的部署在提供定位服务的同时也存在隐私泄露的风险。文献[8]通过将释放出的Netflix 数据集与IMDb 数据集进行关联就挖掘出了一部分用户的敏感信息,随后在推荐中对于数据的隐私保护方法进行了大量尝试,如匿名化、差分隐私、本地化的差分隐私、同态加密算法、安全多方计算等与推荐方法的结合;

以及机器学习思想在推荐中的尝试,如对抗机器学习、对抗样本生成等,都在一定程度上保护了用户的隐私和安全。文献[8] 设计了一个安全聚合方案,在聚合期间使用户能够更新加权向量平均,消除用户间的致盲因子。文献[9] 基于协同学习设计了 GAN 攻击,使恶意用户加入训练过程并生成诚实的数据集用户。文献[10] 添加拉普拉斯噪声到神经网络中的梯度以满足差分隐私。尽管如此,文献[11]指出虽然添加梯度噪声可以保证隐私,但它的签名大大降低了模型的准确性。文献[12]提出了一种基于加法同态加密的协同学习系统。

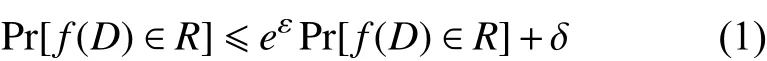

设D和D"是相邻数据集,即只有一个样本不同。对于查询函数f,如果满足式(1),则f满足差分隐私:

式中, ε代表隐私度, ε越大代表数据可用性越高,越小代表隐私保护程度越高,相应地,添加的噪声越大,当ε 为0 时,代表没有添加差分隐私;

δ代表置信度参数,在严格差分隐私中, δ为 0,当δ>0时,为近似差分隐私,在实际工业中,近似差分隐私被广泛使用。

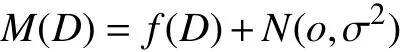

高斯机制:给定一个数据集D和查询函数f,则提供差分隐私的机制M满足:

式中, σ代表标准差,需满足:

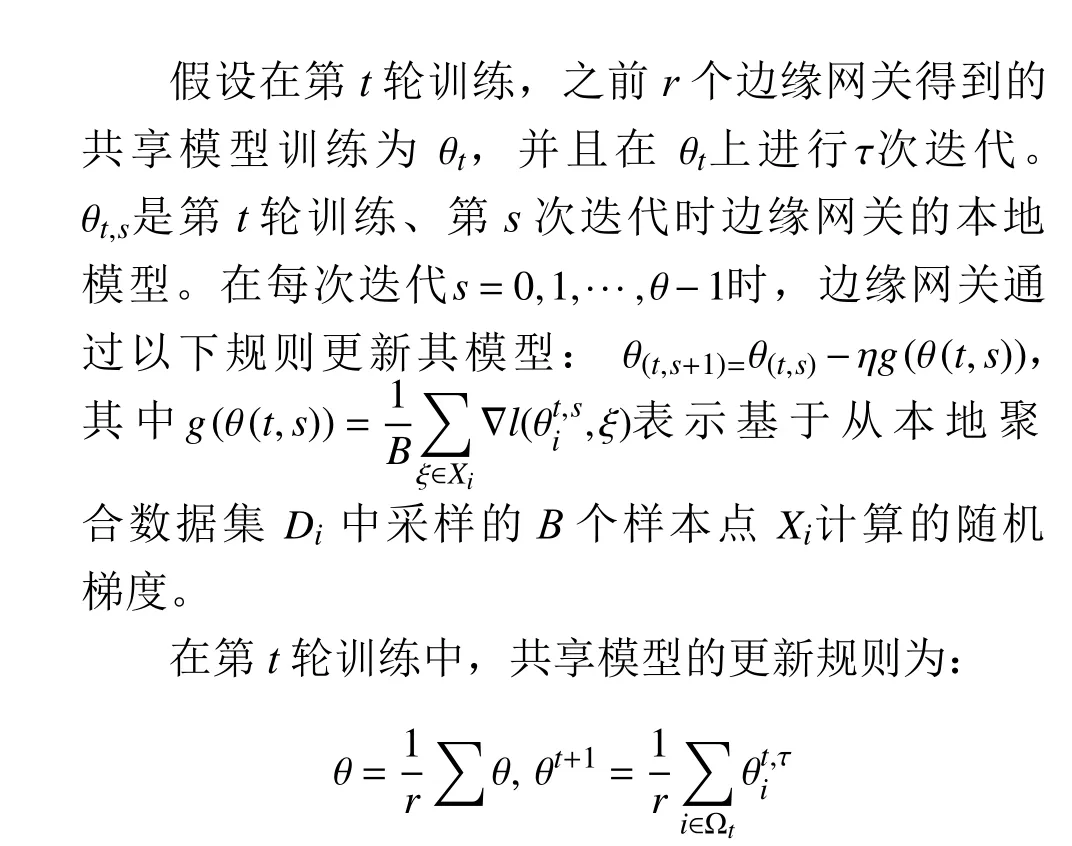

在第t轮训练中,传输的数据量为L,信道带宽为B,因此传输时间为mt=L/B。设P为第t轮训练的功率,那么产生的能量消耗为LP/B。

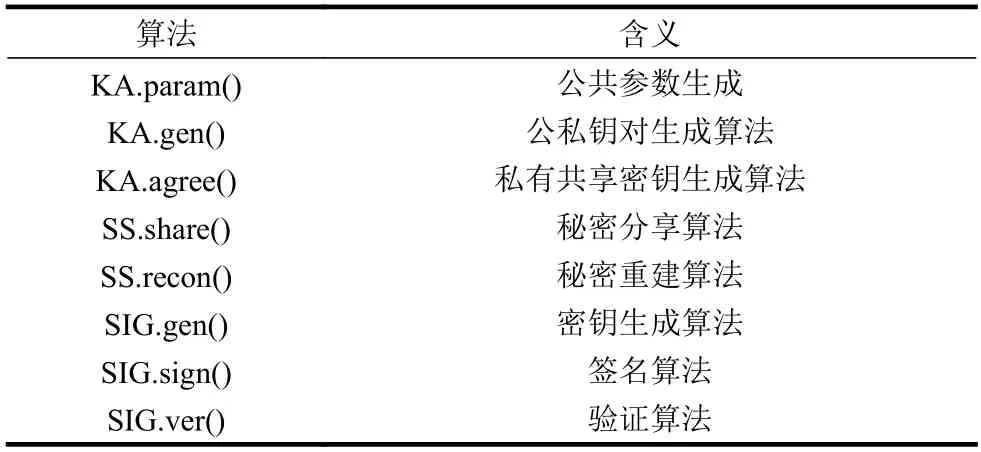

表1 描述了本文方案相关算法。

表1 相关算法描述表

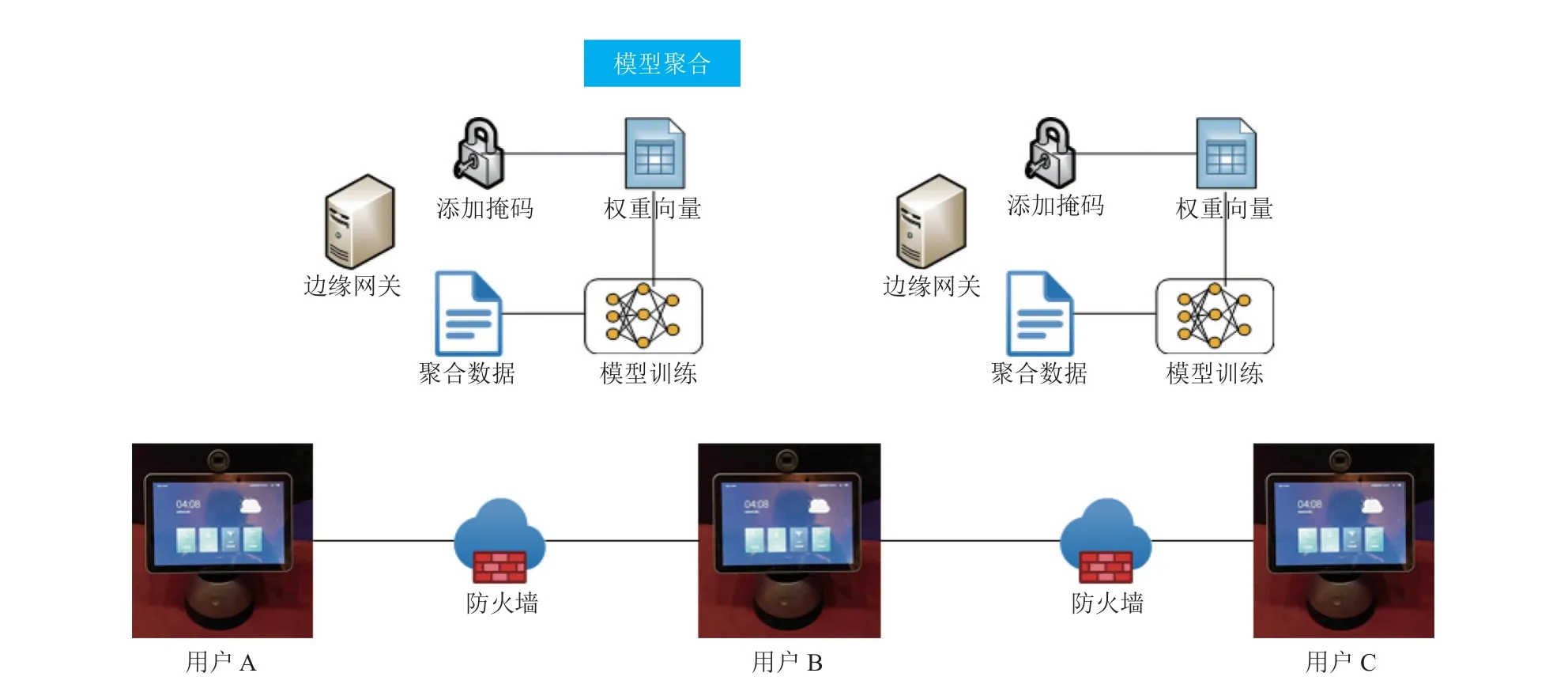

3.1 系统架构

为了解决边缘计算场景下训练全局机器学习模型的隐私泄露问题,设计了一种使用安全多方计算框架的联邦学习系统。该系统包括一个云端和多个可以与之通信的边缘网关,且边缘网关和边缘智能终端可以相互通信。图1 为该系统架构,系统中有3 种实体。

图1 系统架构

1)边缘智能终端:作为联邦学习任务的参与者,有不同数量的数据集和不同的计算能力,它们的加密数据集旨在训练一个模型。

2)边缘网关:是边缘智能终端和云端的链接,具有更强的计算能力和更大的存储空间。它们从边缘智能终端收集加密数据并训练模型,并将训练好的模型参数发送到云端进行聚合。

3)云端:是本文方案中的参数服务器。负责分发初始训练模型、聚合和更新模型参数。

首先,边缘智能终端使用不同的本地数据隐私保护,然后上传到边缘网关进行数据聚合,边缘网关数据聚合后,对本地模型进行训练,并对模型进行PPCEF,然后上传到云端进行模型聚合,云端将模型聚合后,再下放到各边缘网关进行更新。

最后,由于个人掩码的存在,联邦学习的每个参与者无法知道单个边缘网关上传的本地模型梯度,这保证了每个边缘网关的隐私。

由于秘密共享算法的存在,恶意用户都不能通过共谋攻击来攻击系统中的参与者。

这种安全性在理论上是有保证的,同时边缘网关也有一定的冗余性。

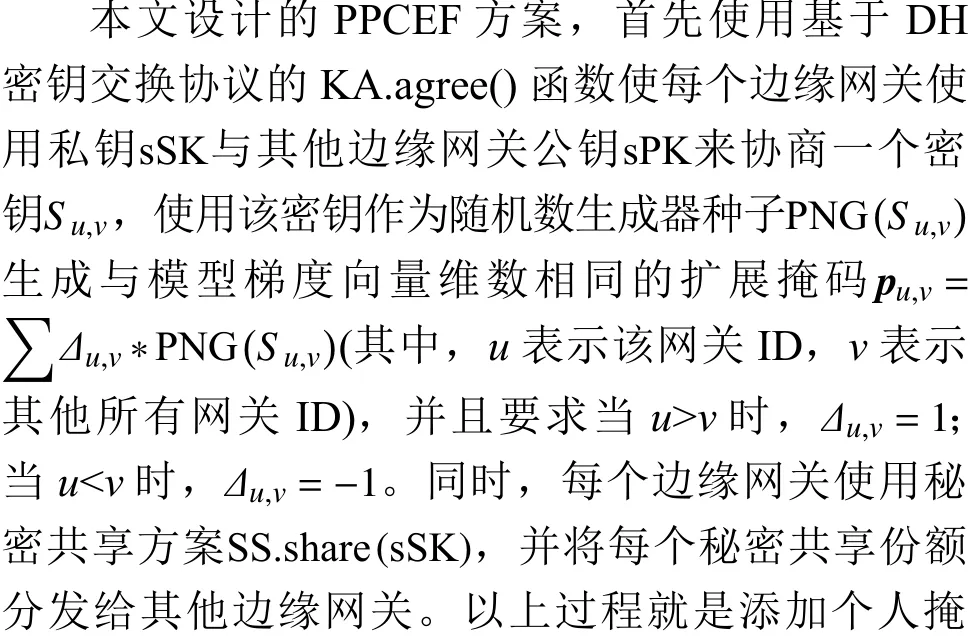

因为公共掩码的存在,全局模型梯度在传输过程中不暴露,保证了全局模型梯度的安全性。其算法流程如图2 所示。

图2 PPCEF 隐私保护算法流程图

3.2 初始化

在进行联合学习之前,系统需要设置一些必要的参数,以保证系统传输和安全的需要。

1) 生成云端边缘网关和云端公钥证书,进行身份认证,实现公钥与身份的唯一绑定关系。系统主要使用公钥和私钥对 (dSK,dPK)进行身份认证和消息认证。

2) 从云端生成一个安全质数k,k的位数必须大于1 024。

3) 为秘密共享算法指定一个有限字段F。

4) 在各边缘终端与边缘网关、边缘网关与云端之间建立相应的通信路径。在实验中使用一个相对简单的socket 机制来实现每个参与者之间的通信互连。

5) 设置秘密共享协议的参数n和t。

6) 所有参与训练的边缘网关都诚实地使用云端提供的安全质数k,来生成与DH 密钥交换协议相关的参数p p ←KA.param(k)。

3.3 公共密钥共享

1) 边缘智能终端对原始数据d添加差分隐私保护机制,M(d)=f(d)+N(o,σ2),其中N是高斯分布, σ是d的方差。然后将处理后的数据发送到附近的边缘网关进行多用户数据聚合。

3) 云端收集参与训练的边缘网关发送的信息,当收集一定时间且记录的参与训练的边缘网关数量未达到t及以上时,聚合训练将被中断。

否则,云端广播训练网关集合U1 和签名公钥信息。

3.4 密钥协商

1) 参加训练的边缘网关收到终端集U1 和云端广播的签名公钥信息集后检查时间戳;

验证

3.5 掩码添加

1) 参与的边缘网关接收签名秘密来自云端的信息并将其保存为列表。

3.6 一致性检查

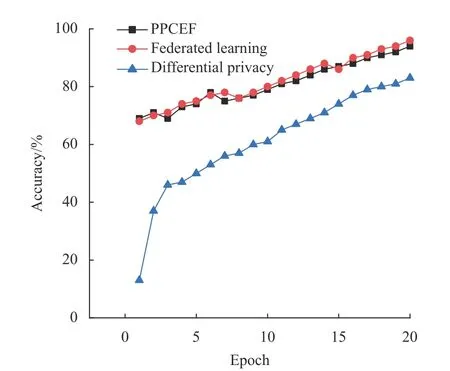

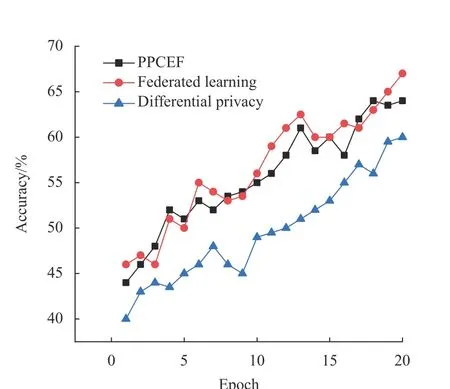

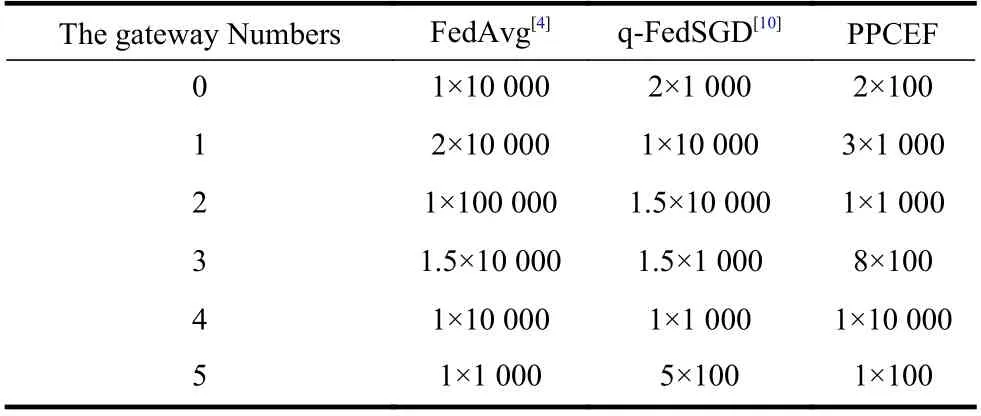

1) 边缘网关从云端接收边缘网关集U3, ⊆如果U3 2) 边 缘 网 关 将µu←(U3||SIG.sign(duSK,U3||timestamp))发送到云端。 3) 云端从至少t个边缘网关处收集µu(用U4 ⊆U3表示这组用户),向U4 中的每个边缘网关发送集{v,µu}v∈U4。 本实验采用MNIST[13-14]数据集和CIFAR10[15]数据集进行对比分析。将原有的联邦学习算法作为比较基准,并将基于主流隐私保护方案的联邦学习验证隐私方法与PPCEF 进行比较,以实现对比分析。 4.2.1 精度 3 种方案在MNIST 数据集上进行训练,得到图3 所示的ACC(精度)曲线。可以看出,使用MNIST[12]数据集进行16 轮训练后,本文的PPCEF 模型准确率达到90%。在使用CIFAR10 数据集时,从图4可以看到,经过30 轮训练,PPCEF 模型的准确率达到了95%,它更接近于原始的联合学习,但明显高于差异隐私方案。 图3 3 种方案的精度比较(MNIST) 图4 3 种方案的精度比较(CIFAR10) 可以看出,原始的联邦学习方案精度略高于PPCEF,但原始联邦学习没有添加隐私保护方案,存在隐私风险,而面对一个不安全的网络环境,隐私保护方案是必不可少的。 4.2.2 防隐私攻击能力 学习系统使用该安全方案,由于梯度添加掩码,使得即使在迭代后,虚拟梯度最大程度接近“真实梯度”,但“真实梯度”是添加掩码的虚假梯度,所以无论迭代多少次,攻击者只有无用的虚假梯度,因此,原始图像不能从梯度恢复。使用梯度泄漏攻击[14]来测试PPCEF 的反隐私攻击能力,并将PPCEF 攻击结果与原始联邦学习攻击结果进行比较。当原始联邦学习迭代次数为130 时,原始图像基本恢复。但是,由于PPCEF 在梯度上添加了掩码,原始图像不会暴露。 4.2.3 边缘网关能耗对比分析 分析了FedAvg[15]、q-FedSGD[16]和PPCEF 中各边缘网关参与联邦学习的总能量消耗,能量消耗描述了参与联邦学习的成本。 表2 给出了3 种算法中每个边缘网关学习的总能耗。3 种算法下各边缘网关的能耗分布趋势和时间分布是相似的。 表2 能耗比较 s 在当前的边缘计算网络中,隐私安全问题尤为突出。因此,如何将传统的隐私保护方案与边缘计算环境中的边缘数据处理特征相结合,从而实现多元化服务环境下的用户隐私保护就显得尤为重要。 本文以边缘计算为研究对象,介绍了联邦学习的训练框架,设计了一种基于秘密共享和权重掩码的轻量级隐私保护协议,能够很好地达到隐私保护的目的。3.7 解除掩码

4.1 实验配置

4.2 实验对比分析

- 范文大全

- 说说大全

- 学习资料

- 语录

- 生肖

- 解梦

- 十二星座

-

主题党日活动交流发言8篇

主题党日活动交流发言8篇主题党日活动交流发言篇13月13日,东城区党史学习教育动员大会召开。市委

【活动总结】 日期:2022-12-23

-

2022年4月主题党日活动记录范文15篇

2022年4月主题党日活动记录范文15篇2022年4月主题党日活动记录范文篇1一个崇尚阅读的民族,必然精神饱满、意气风发、活力四射。习近平总书记强调:“学习

【活动总结】 日期:2022-08-01

-

家乡赋|最美的家乡赋

家乡赋 孙传志 今安康市,白河双丰镇,吾之家乡也。三环沃土,山水环抱。其北依山,山系五岭,山

【调研报告】 日期:2020-04-01

-

【人教版1-6年级数学上册知识点精编】1-6年级数学人教版教材

人教版二年级数学上册知识点汇总第一单元长度单位一、米和厘米1、测量物体的长度时,要用统一的标准去测量

【调研报告】 日期:2020-11-08

-

党支部1-12月全年主题党日活动计划表

2022年党支部主题党日活动计划表序号活动时间活动方式活动内容12022年1月专题学习研讨集中观看2022年新年贺词,积极开展学习研讨交流。组织生活会组织党员认真对照党章...

【活动总结】 日期:2022-10-14

-

2022年2月份主题党日活动记录5篇

2022年2月份主题党日活动记录5篇2022年2月份主题党日活动记录篇1尊敬的党组织:在今年的开学初,本人积极参加教研室组织的教研活动,在学校教研员的指

【活动总结】 日期:2022-08-12

-

少先队的光荣历史故事 队前教育-光辉历程

2017-2018学年队前教育1光辉历程一、劳动童子团1924——1927二、三十年代年的中国是一个

【法律文书】 日期:2020-06-23

-

2023年平安校园建设方案13篇

平安校园建设方案“平安校园”创建工作,我们幼儿园全体教职员工一直把它当作头等大事来抓。领导高度重视,以“平安校园”创建活动为抓手,建立和规范校园安全工作机制

【规章制度】 日期:2023-11-02

-

医院最佳主题党日活动11篇

医院最佳主题党日活动11篇医院最佳主题党日活动篇1 医院最佳主题党日活动篇2为隆重纪念中国共产党成立100周年,进一步巩固党的群众路线教育实践活动成果,切实

【活动总结】 日期:2022-10-29

-

主题党日活动记录202210篇

主题党日活动记录202210篇主题党日活动记录2022篇12021年是中国共产党成立100周年,为广泛开展爱国主义宣传教育,铭记党的历史,讴歌党的光辉历程,

【活动总结】 日期:2022-08-02

-

一年级新学期目标简短_一年级学生新学期打算

新学期到了,我是一年级下册的小学生了。 上课的时候,我要认真学习,不做小动作,认真听讲。我要认真学习,天天向上,努力学习,耳朵要听老师讲课,眼睛要瞪得大大的看老...

【简历资料】 日期:2019-10-26

-

《国行公祭,为佑世界和平》课文原文阅读_国行公祭为佑世界和平每段段意

国行公祭,为佑世界和平钟声“国行公祭,法立典章。铸兹宝鼎,祀我国殇。”侵华日军南京大屠杀遇难同胞纪念

【简历资料】 日期:2020-11-28

-

[信访复查复核制度作用探讨]信访复查复核有用吗

作为我国特有的一项制度,信访制度的出现并长期存在不是偶然的,虽然一些法学专家认为信访制度具有“人治”

【职场指南】 日期:2020-02-16

-

[党员干部2019年主题教育个人问题检视清单及整改措施2篇] 党员干部

2019年主题教育问题检视清单及整改措施根据主题教育领导小组办公室《关于认真做好主题教育检视问题整改

【求职简历】 日期:2019-11-08

-

网络维护工作内容_(精华)国家开放大学电大专科《网络系统管理与维护》形考任务1答案

国家开放大学电大专科《网络系统管理与维护》形考任务1答案形考任务1理解上网行为管理软件的功能【实训目

【职场指南】 日期:2020-07-17

-

民族团结的素材资料13篇

民族团结的素材资料13篇民族团结的素材资料篇1研究进一步推进新疆社会稳定和长治久安工作。会议指出,要全面贯彻执行党的民族政策,把民族团结作为各族人民的生命线

【简历资料】 日期:2022-08-16

-

红旗颂朗诵稿原文【《红旗颂》朗诵词】

《红旗颂》朗诵词 女:晴空万里,红旗飘扬, 六十载风云,我们昂首阔步。 男:六十个春秋,

【职场指南】 日期:2020-02-16

-

党委会与局长办公会的区别_局长办公会制度

为进一步加强xxx局工作的规范化、制度化建设,提高行政效能,规范议事程序,特制定本制度。一、会议形式1、局长办公会议由局长、副局长参加。由局长召集和主持。根据工作需要...

【求职简历】 日期:2019-07-30

-

如何凝心聚力谋发展【坚定信心谋发展凝心聚力促跨越】

当前,清河正处于在苏北实现赶超跨越基础上全面腾飞的战略机遇期,处于在全市率先实现全面小康基础上率先实

【简历资料】 日期:2020-03-17

-

《铁拳砸碎“黑警伞”》警示教育片观后感

影片深刻剖析了广西北海市公安局海西派出所原所长张枭杰蜕变堕落的轨迹。观看警示教育片后,做为一名党员教

【简历资料】 日期:2020-08-17

-

2022年度县委书记在全县安全隐患大排查大整治工作会议上的讲话【完整版】

县委书记在全县安全隐患大排查大整治工作会议上的讲话同志们:今天,我们召开全县安全隐患大排查大整治工作会议,主要任务是深入学习贯彻******重要讲话重要指示批示精神,传...

【其他范文】 日期:2022-11-05

-

物理探究杠杆平衡条件 探究杠杆的平衡条件学案:沪粤版八年级下册物理

6 5探究杠杆的平衡条件一、自主学习(一)目标导读1 通过参与科学探究活动,能得出杠杆的平衡条件2

【口号大全】 日期:2021-05-28

-

朗诵晚会主持稿_简短诗朗诵报幕词

开场:女:各位来宾,亲爱的朋友们,晚上好!男:欢迎大家来到《开心军团》,参加《同一蓝天下》爱心主题晚会,愿您在这里度过一个温馨的夜晚。女:浩瀚苍穹、蔚蓝天空,孕育...

【节日庆典】 日期:2019-10-03

-

深化“三个以案”警示教育心得体会

根据局机关党委关于“三个以案”警示教育活动的总体部署和安排,现联系个人实际汇报学习体会。不妥之处,敬

【毕业论文】 日期:2020-07-10

-

_最新某区教育学校“双减”加强中小学生中小学生作业、睡眠、手机、读物、体质等“五项管理”实施方案

某区加强中小学生“五项管理”工作方案为贯彻落实教育部、省教育厅和市教育局对中小学生作业、睡眠、手机、

【口号大全】 日期:2021-08-02

-

纪检监察工作公文写作提纲 (30例)【完整版】

1 切实做到“六个转变”推动派驻纪检监察工作高质量发展“一脱了之”向“脱而不离”转变。“大水漫灌”向“精准滴灌”转变。“按部就班”向“出其不意”转变。“结果导向”向...

【其他范文】 日期:2022-09-11

-

2022在2022年市食品安全工作会议上的讲话

下面是小编为大家整理的2022在2021年市食品安全工作会议上的讲话

【其他范文】 日期:2022-08-20

-

2022年7月1日这一天,我观看了庆祝建党100周年电视直播,新潮澎湃,

新潮,汉语词语,拼音是xīncháo,意思是指新的社会风气或思潮。出自鲁迅《热风·儿歌的“反动”》,以下是为大家整理的关于2021年7月1日这一天,我观看了庆祝建党100周年电视...

【其他范文】 日期:2022-08-30

-

幼儿园托班宝宝评语10篇

幼儿园托班宝宝评语1、你每天总是愉快的来到幼儿园,在幼儿园里,能够和小朋友们友好相处;你还能把学到的本领,用响亮的声音告诉大家,像一个小小表演家呢!每次

【评语寄语】 日期:2023-09-09

-

2022年在全市住建领域环保整改推进会上的讲话

下面是小编为大家整理的2022年2021年在全市住建领域环保整改推进会上的讲话

【其他范文】 日期:2022-08-09

-

理论中心组学习总体国家安全观发言材料9篇

理论中心组学习总体国家安全观发言材料9篇理论中心组学习总体国家安全观发言材料篇1(八)深入学习贯彻中央以及省的重要会议和文件精神深入学习贯彻年度内中央以

【发言稿】 日期:2022-08-04

-

军转座谈会交流发言4篇

军转座谈会交流发言4篇军转座谈会交流发言篇1大家好,我叫贺丽,2015届选调生,来自康定市委组织部,现在省委编办跟班学习。今天,非常荣幸向大家汇报我的学习收

【发言稿】 日期:2022-10-27

-

12岁生日小寿星发言4篇

12岁生日小寿星发言4篇12岁生日小寿星发言篇1各位来宾、各位朋友:大家好!今天,我们欢聚在这里,共同庆祝**十二周岁生日。首先,我代表**的父母以

【发言稿】 日期:2022-07-31

-

党内警告处分表态发言14篇

党内警告处分表态发言14篇党内警告处分表态发言篇1尊敬的各位领导、同事们:大家上午好!刚才会上宣布了党委关于我任职的决定,我首先衷心感谢党委的信任和

【发言稿】 日期:2022-09-13

-

党内警告处分党员讨论发言3篇

党内警告处分党员讨论发言3篇党内警告处分党员讨论发言篇1大家好!作为新时期的一名大学生,认真学习、深刻领会、全面贯彻省党代会精神,是当前和今后一个时期重

【发言稿】 日期:2022-08-07

-

廉政大会总结发言稿7篇

廉政大会总结发言稿7篇廉政大会总结发言稿篇1各位领导,同志们:根据会议安排,我就党风廉政建设工作做表态发言,不妥之处,请批评指正。一、提高认识,切实

【发言稿】 日期:2022-10-30

-

【企业疫情风险控制方案】 2020企业复工疫情方案

企业疫情风险控制方案2020新冠病毒肺炎疫情防控工作总结汇报3篇 关于新型冠状病毒感染的肺炎疫

【演讲稿】 日期:2020-02-27

-

被约谈的表态发言8篇

被约谈的表态发言8篇被约谈的表态发言篇1各位领导、各位党员大家好:这天我能站在鲜红的党旗下,

【发言稿】 日期:2022-12-24

-

破冰提能大讨论个人发言4篇

破冰提能大讨论个人发言4篇破冰提能大讨论个人发言篇1党史学习教育开展以来,我坚持读原著、学原文、悟原理。今天,根据会议安排,现在我就“学史明理”主题谈几点个

【发言稿】 日期:2022-10-09

-

巡察整改专题民主生活会总结发言8篇

巡察整改专题民主生活会总结发言8篇巡察整改专题民主生活会总结发言篇1按照区委统一部署和纪监委、巡察办关于召开党史学习教育专题组织生活会的工作安排,近期我紧贴

【发言稿】 日期:2022-10-12

-

2023年中国行政区划调整方案(设想优秀3篇

中国行政区划调整方案(设想优秀民政部第二次行政区划研讨会会议内容一、缩省的意义与原则1.意义1)利于减少中间层次中国行政区划层级之多为世界之最,既使管理成本

【周公解梦】 日期:2024-02-20

-

学习周永开先进事迹心得体会3篇

学习周永开先进事迹心得体会【一】通过学习周永开老先生先进事迹后,结合自己工作思考,感慨万千。同样作为

【格言】 日期:2021-04-10

-

XX老干局推进党建与业务深度融合发展工作情况调研报告:党建调研报告

XX老干局推进党建与业务深度融合 发展工作情况的调研报告 党建工作与业务工作融合发展始终是一个充满生

【成语大全】 日期:2020-08-28

-

最满意的三项工作200字【最新党办公务员副主任提拔考察个人三年思想工作总结报告】

党办公务员个人三年工作总结近三年来,本人在组织、领导的关心指导和同事们的团结协作下,尽快完成主角的转

【格言】 日期:2021-02-26

-

中国共产党第三代中央领导集体的卓越贡献

中国共产党第三代中央领导集体的卓越贡献 --------------继往开来铸就辉煌 【摘要】改

【成语大全】 日期:2020-03-20

-

信息技术2.0能力点 [全国中小学教师信息技术应用能力提升工程试题题库及参考答案「精编」]

全国中小学教师信息技术应用能力提升工程试题题库及答案(复习资料)一、判断题题库(A为正确,B为错误)

【格言】 日期:2020-11-17

-

党建工作运行机制内容有哪些_构建基层党建工作运行机制探讨

党的基层组织是党在社会基层组织中的战斗堡垒,是党的全部工作和战斗力的基础。加强和改进县级以下各类党的

【经典阅读】 日期:2020-01-22

-

集合推理_七,推理与集合

七推理与集合1 期中考试数学成绩出来了,三个好朋友分别考了88分,92分,95分。他们分别考了多少分

【名人名言】 日期:2020-12-18

-

电大现代教育原理_最新国家开放大学电大《现代教育原理》形考任务2试题及答案

最新国家开放大学电大《现代教育原理》形考任务2试题及答案形考任务二一、多项选择题(共17道试题,共3

【成语大全】 日期:2020-07-20

-

2023年和儿媳妇在一起幸福的句子3篇

和儿媳妇在一起幸福的句子1、假如人生不曾相遇,我还是那个我,偶尔做做梦,然后,开始日复一日的奔波,淹没在这喧嚣的城市里。我不会了解,这个世界还有这样的一个你

【格言】 日期:2023-11-10

-

关于三农工作重要论述心得体会3篇

关于三农工作重要论述心得体会3篇关于三农工作重要论述心得体会篇1习近平总书记指出:“建设现代化国家离不开农业农村现代化,要继续巩固脱贫攻坚成果,扎实推进乡村

【学习心得体会】 日期:2022-10-29

-

【福生庄隧道坍塌处理方案】 福生庄隧道在哪里

(呼和浩特铁路局大包电气化改造工程指挥部,内蒙古呼和浩特010050)摘要:文章介绍了福生庄隧道

【学习心得体会】 日期:2020-03-05

-

五个一百工程阅读心得体会13篇

五个一百工程阅读心得体会13篇五个一百工程阅读心得体会篇1凡益之道,与时偕行。在全国网络安全和信

【学习心得体会】 日期:2022-12-07

-

城管系统警示教育心得体会9篇

城管系统警示教育心得体会9篇城管系统警示教育心得体会篇1各党支部要召开多种形式的庆七一座谈会,组织广大党员进行座谈,回顾党的光辉历程,畅谈党的丰功伟绩,

【学习心得体会】 日期:2022-10-09

-

发展对象培训主要内容10篇

发展对象培训主要内容10篇发展对象培训主要内容篇1怀着无比激动的心情,我有幸参加了__新区区委党校20__年第四期(区级机关)党员发展对象培训班。这次的学习

【培训心得体会】 日期:2022-09-24

-

扶眉战役纪念馆心得体会11篇

扶眉战役纪念馆心得体会11篇扶眉战役纪念馆心得体会篇1有那么一段历史,低诉着血和泪的故事,慢慢地,随岁月老去;有那么一群人,放弃了闲逸的人生,辗转奔波中

【学习心得体会】 日期:2022-08-03

-

2022年全国检察长会议心得7篇

2022年全国检察长会议心得7篇2022年全国检察长会议心得篇1眼睛是心灵上的窗户,我们通过眼睛才能看到世间万物,才能看到眼前这美好的一切。拥有一双明亮的眼

【学习心得体会】 日期:2022-10-31

-

全面从严治党的心得体会800字7篇

全面从严治党的心得体会800字7篇全面从严治党的心得体会800字篇1中国特色社会主义是我们党领导

【学习心得体会】 日期:2022-12-14

-

2月教师党员个人思想汇报5篇

2月教师党员个人思想汇报敬爱的党组织:最近这一个月的时间对于我来说是极不平凡的,在这段时间里我认真学习了文化部网上党校的相关内容,经过长达40小时的

【教师心得体会】 日期:2023-10-15

-

矫正心得体会6篇

矫正心得体会6篇矫正心得体会篇1今天,是自己出监后第一次参加阳光中途之家组织的社区矫正方面的教育

【学习心得体会】 日期:2022-12-24

-

2024年主题教育民主生活会批评与自我批评意见(38条)(范文推荐)

2024年主题教育民主生活会批评与自我批评意见(38条)(范文推荐)

2023年主题教育民主生活会六个方面个人检视、相互批评意见:1 理论学习系统性不强。学习习近平新时代中国特色社会主义思想不深不透,泛泛而学的时候多,深学细照的时候少,特...

【邓小平理论】 日期:2024-03-19

-

2024年交流发言:强化思想理论武装,增强奋进力量(完整)

2024年交流发言:强化思想理论武装,增强奋进力量(完整)

习近平总书记指出:“一个民族要走在时代前列,就一刻不能没有理论思维,一刻不能没有思想指引。”党的十八大以来,伴随着新时代中国特色社会主义思想在实践中形成发展的历程...

【三个代表】 日期:2024-03-19

-

2024年度镇年度县乡人大代表述职评议活动总结

2024年度镇年度县乡人大代表述职评议活动总结

xx镇20xx年县乡人大代表述职评议活动总结为响应县级人大常委会关于开展县乡两级人大代表述职评议活动,进一步激发代表履职活力,加强代表与人民群众的联系,提高依法履职水平...

【马克思主义】 日期:2024-03-19

-

“千万工程”经验学习体会(研讨材料)

“千万工程”经验学习体会(研讨材料)

“千万工程”是总书记在浙江工作时亲自谋划、亲自部署、亲自推动的一项重大决策,也是习近平新时代中国特色社会主义思想在之江大地的生动实践。20年来,“千万工程”先后经历...

【三个代表】 日期:2024-03-19

-

2024年在市政协机关工作总结会议上讲话

2024年在市政协机关工作总结会议上讲话

同志们:刚才,XX同志对市政协机关20XX年工作进行了很好的总结,很精炼,很到位,可以感受到去年机关工作确实可圈可点。XX同志宣读了表彰决定,机关优秀人员代表、先进集体代...

【邓小平理论】 日期:2024-03-18

-

在全区防汛防涝动员暨河长制工作推进会上讲话提纲【完整版】

在全区防汛防涝动员暨河长制工作推进会上讲话提纲【完整版】

区长,各位领导,同志们:汛期已经来临,我区城区防涝工作面临强大考验,形势不容乐观。年初,区城区防涝排渍指挥部已经召开专题调度会,修订完善应急预案,建立网格化管理机...

【马克思主义】 日期:2024-03-18

-

2024年镇作风整治工作实施方案(完整文档)

2024年镇作风整治工作实施方案(完整文档)

XX镇作风整治工作实施方案为深入贯彻落实党的二十大精神及省市区委深化作风建设的最新要求,突出重点推进干部效能提升,坚持不懈推动作风整治工作纵深发展,根据《关于印发《2...

【毛泽东思想】 日期:2024-03-18

-

2024市优化法治化营商环境规范涉企行政执法实施方案【优秀范文】

2024市优化法治化营商环境规范涉企行政执法实施方案【优秀范文】

xx市优化法治化营商环境规范涉企行政执法实施方案为持续优化法治化营商环境,激发市场主体活力和社会创造力,规范行政执法行为,创新行政执法方式,提升行政执法质效,着力解...

【毛泽东思想】 日期:2024-03-18

-

2024年度关于开展新一轮思想状况摸底排查工作通知(完整)

2024年度关于开展新一轮思想状况摸底排查工作通知(完整)

关于开展新一轮思想状况摸底排查工作的通知为深入贯彻落实关于各地开展干部职工思想状况大摸底大排查情况上的批示要求和改革教育第二次调度会议精神,有针对性做好队伍教育管...

【三个代表】 日期:2024-03-18

-

2024年公路养护中心主任典型事迹材料(完整文档)

2024年公路养护中心主任典型事迹材料(完整文档)

“中心的工作就是心中的事业”——公路养护中心主任典型事迹材料**,男,1976年6月出生,1993年参加工作,2000年4月调入**区交通运输局工作,大学本科学历,中共党员,现任**...

【马克思主义】 日期:2024-03-17